- トップページ >

- これまでの軌跡 一覧 >

- これまでの軌跡

VPN構築(PPTP編)

VPNに関する話題を取り上げたいと思います。現在ではVPNは通信キャリアにすべてお任せというところが多いかと思います。しかし当社のビジネスの中では、お客様からVPNを含む通信に関する広範囲な相談をお受けすることが多々あり、最終的にはキャリアに任せることになるとしても、お客様と一緒に考えたり、あるいは最適なアドバイスをしていくこともとても重要な仕事です。自分たちの環境でまず実用性を判断し、その結果をもってお客様に提案していく過程の一端をご紹介できれば幸いです。

背景現在のようにインターネットという巨大なネットワークを介して世界中のコンピュータが接続されている状況では、大きく2つの問題が発生します。ひとつはトラフィックの問題、そしてもう一つは情報の安全性の問題です。

トラフィックの問題に関しては、自分たちではどうしようもない部分がありますので、通信キャリアにお任せという構成が一般的です。この問題に関して我々ができることは、通信費という費用を負担することにより、バックボーンの増強に寄与するといったところでしょうか?

これが海外との通信となると、日本の通信キャリアだけでは解決できないトラフィックおよびスピードの問題も発生してきます。こういった事例に対応した経験は後日ご紹介したいと思います。

情報の安全性多くの企業は本社と支店とが地理的に離れていますので、その離れた場所で情報を瞬時に共有するためにはなんらかの形でその間を結ぶ必要があります。 1988年のIBM i (AS/400) 発表当時は、IBM i (AS/400) 本体と実際の入出力を行う表示端末や印刷端末間は同軸ケーブルで接続されていましたので、おのずと距離は制限されていました。

この2つの装置の間に通信キャリアが提供する専用線を入れることにより、地理的に離れた場所に入出力装置をおくことが可能となり、例えば東京本社のIBM i (AS/400) に大阪支店からアクセスすることができるなど、情報の共有化が飛躍的に向上します。

専用線の場合は、まったくの第三者がその線を流れる信号を取得することはほぼ不可能なため、情報が漏れる心配はなかったのですが、ランニングコストはかなりの高額でした。ユーザーの使用頻度が増えるにしたがい、こういった回線品目の値段もだんだんと下がってはきましたが、それでも毎月数十万の通信コストが発生しているなんていうのは当たり前の時代でした。

インターネットの時代1990年代後半から、インターネット接続をサービスとして提供するプロバイダーが現れ、まず個人で利用する人が増えていって、その後企業もメールを利用する目的で徐々にインターネット接続が広まっていきます。

当たり前のことですが、インターネットはTCP/IPプロトコル・スイートを使用していますので、IBM i (AS/400) や社内のPCもTCP/IPを前提としたネットワーク構成になり、インターネットを介して論理的に繋がっているコンピュータ同士は、データのやり取りを行えるようになってきたのです。

実際のランニングコストはプロバイダーへの接続料金のみですので、専用線に比べて非常に安価になりました。

個人は自宅からインターネットに接続している、会社はメールの使用目的がメインでインターネットにつながっている。となると、自宅のPCからIBM i (AS/400) に接続することも可能なのではないかという考えが出てくるのは自然なことです。ですが、ここでひとつの問題が発生します。それは、インターネットの性質上、情報がどういった経路をたどって相手に届くかということが分からないということです。

これはいわゆる盗聴(タッピング)が出来るということを意味します。企業の情報がインターネット上で盗聴されてしまえばこれは問題です。この問題を解決するには盗聴されないインフラを使用しなければならないとなると、結局高額な専用線を使わなければならなくなり、せっかくのインターネットが活用できなくなってしまいます。

インターネットという専用線より圧倒的に安価なインフラを使用して、かつ盗聴という問題を克服するにはどうすれば良いか?ここでデータの暗号化という考え方が出てきます。

インターネット上を流れる情報を暗号化すれば、もし盗聴されたとしても内容を読まれる心配は限りなくゼロに近くなります。そこで、すでにインターネットで繋がっているホスト間の情報を暗号化する仕組みとしてVPNが使われるようになってきました。

VPNの種類VPNは大きく2種類あります。ひとつは必要なときにホストが別のホストと暗号化通信を行うトンネルを作成し、作業が終わったらそのトンネルを削除するもの、そしてもうひとつはつねに暗号化通信が行われている状態を維持しておくものです。

前者はたとえば出先からインターネットを経由して社内のホストに接続する場合に使用されるもので、代表的なしくみとしてはMicorosoftのPPTPプロトコルがあります。また、後者の例としてはIPSecという規格があります。

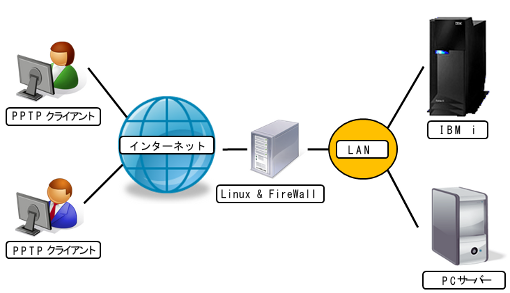

PPTP接続のテスト当社には技術推進という組織があり、将来お客様に提案するための技術の習得や、社内の技術向上を目的として、まず社内に新しい技術をテスト導入して実際に利用し、その実績を踏まえてお客様に必要なときに解決策として提案できるよう常に準備しています。

PPTP接続を使えば、お客様のシステム担当者が、たとえば休日などに自宅から社内のIBM i (AS/400) の状態を監視したり、トラブルが有った場合に会社までいかなくても対応することが可能になります。こういったニーズは将来必ずあると考え、早い段階で社内での構築を始めました。

通常であれば Windows サーバーをPPTPサーバーとして構成するのが一般的ですが、場合によってはWindowsサーバーを使用されていないお客様もいらっしゃるので、なるべくコストをかけない方法を採用したいと考え、検討した結果LinuxベースのPPTPサーバーのテストをすることにしました。当時PPTPサーバー機能を持ったルータも存在しましたがまだまだ高価であったということも、Linuxでの構築を決めた理由でもあります。

幸い、OS/400がV3から導入したIFSの概念を勉強するのに、Linuxのファイルシステムを解説した本が非常に役に立った経験から、その勉強のため社内にLinuxサーバーは存在していたので、様々な文献を探してPPTPサーバーを構成することができました。

このPPTPの機能により、当社の技術推進のメンバーが、休日の社内サーバーのトラブル対応を自宅からすることができるようになり、暗号化の知識やLinuxサーバーの構築スキルを身につけることができました。

現在、いくつかのお客様にこの時習得した知識をベースに柔軟なネットワーク構築を提供させていただいております。

PPTPの問題点PPTPの構成は、Windowsの標準機能として行うことができるため、サーバーさえあれば非常に簡単に実装可能です。しかし、例えば海外支店内にPC が10台あり、そのPCすべてにPPTP構成を行うというのはあまり現実的ではありません。またその支店で使用しているインターネット接続のためのルータがPPTPパススルーに対応していなければ、そもそもこの構成は不可能ということになってしまうため、これらの問題を解決するための別の方法が必要になってきます。

この問題を解決するためにLAN間VPN接続という概念が出てくるのですが、これに関しては次回にお話したいと思います。

PPTPはまだまだ現役!現在でも、社員が社外からアクセスするのにPPTPを使用されている方は多いと思います。最近ではPPTPサーバーを持つ安価なルータもありますので、正しい知識さえあれば比較的早くこの環境を構築できる場合もあります。

現在、私は iPhone3GSを使用してますが、PPTPクライアント機能が標準だったりします。社内サーバーにiPhoneからPPTP経由でアクセスできるのはとても便利ですね!

お客様からの要望を実現するため我々は様々な角度からソリューションをご提案させていただきます。 お一人で悩まずに我々に是非ご相談ください。